K

Korfox

Dauer-User

- 739

Die Diskussion drehte sich eher darum, ob ich einen unnötigen patch dokumentiert erhalten möchte, oder lieber einen unnötigen Patch undokumentiert nicht erhalten möchte (dazwischen gibt es am aktuellen Markt wenig).AlfredENeumann schrieb:Ich verstehe die ganze Diskussion hier nicht. Anscheinend ist es einigen lieber GAR KEINEN Patch zu erhalten weil dieser nicht komplett möglich ist, als einen Teil des Patches.

Über notwendige Patches sollte die Diskussion obsolet sein und da bin ich sicher sind wir uns hier auch einig.

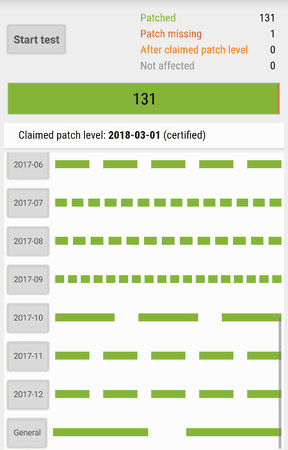

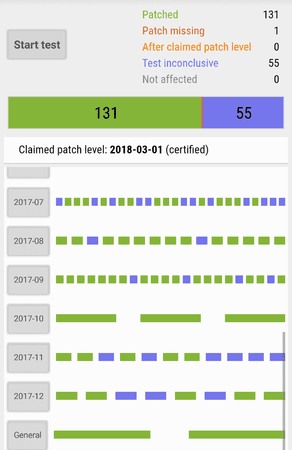

@Patches, die existieren aber nicht existieren... Schroedingers Patch:

Ich verstehe das so, dass Google einen Patch bringt, der zum Beispiel den Scheduler verändert, dazu aber der Prozessorenhersteller auch den (z.B.) den Microcode patches müsste.

Dann ist der Patch im Bundle enthalten, der Hersteller kann ihn aber schwerlich einspielen, wenn der Prozessorenzulieferer seinen Microcode nicht anpasst.