K

kowalski84

Neues Mitglied

- 0

Danke, das scheint es gewesen zu sein. Hat zwar nicht sofort geklappt, aber nach einem Neustart funktioniert das mobile Internet jetzt.

Folge dem Video um zu sehen, wie unsere Website als Web-App auf dem Startbildschirm installiert werden kann.

Anmerkung: this_feature_currently_requires_accessing_site_using_safari

#

# /data/local/afwall/afwall-start-script

#

IPTABLES=/system/bin/iptables

IP6TABLES=/system/bin/ip6tables

# Flush/Purge INPUT rules (All 'afwall' chains/rules gets flushed automatically, before the custom script is executed)

$IPTABLES -F INPUT

# Flush/Purge all chain

$IPTABLES -X

$IPTABLES -t nat -X

$IPTABLES -t mangle -X

#$IP6TABLES -X

#$IP6TABLES -t nat -X

#$IP6TABLES -t mangle -X

# Deny IPv6 connections

#$IP6TABLES -P INPUT DROP

#$IP6TABLES -P OUTPUT DROP

## Block Facebook https://developers.facebook.com/docs/ApplicationSecurity/

## Outgoing Connection

$IPTABLES -A "afwall" -d 31.13.24.0/21 -j REJECT

$IPTABLES -A "afwall" -d 31.13.64.0/18 -j REJECT

$IPTABLES -A "afwall" -d 66.220.144.0/20 -j REJECT

$IPTABLES -A "afwall" -d 69.63.176.0/20 -j REJECT

$IPTABLES -A "afwall" -d 69.171.224.0/19 -j REJECT

$IPTABLES -A "afwall" -d 74.119.76.0/22 -j REJECT

$IPTABLES -A "afwall" -d 103.4.96.0/22 -j REJECT

$IPTABLES -A "afwall" -d 173.252.64.0/18 -j REJECT

$IPTABLES -A "afwall" -d 204.15.20.0/22 -j REJECT

# Force NTP DE ntp0.fau.de (131.188.3.220), Location: University Erlangen-Nuernberg

#$IPTABLES -t nat -A OUTPUT -p tcp --dport 123 -j DNAT --to-destination 131.188.3.222:123

#$IPTABLES -t nat -A OUTPUT -p udp --dport 123 -j DNAT --to-destination 131.188.3.222:123

# Force DNS (in this Case [OpenDNS](http://www.opendns.com/))

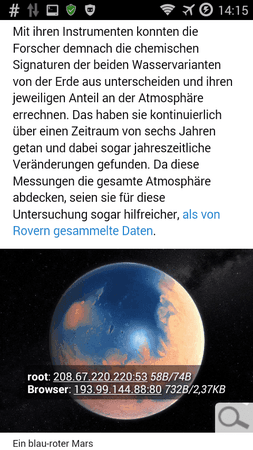

$IPTABLES -t nat -A OUTPUT -p tcp --dport 53 -j DNAT --to-destination 208.67.220.220:53

$IPTABLES -t nat -A OUTPUT -p udp --dport 53 -j DNAT --to-destination 208.67.220.220:53#

# /data/local/afwall/afwall-stop-script

#

IPTABLES=/system/bin/iptables

IP6TABLES=/system/bin/ip6tables

# Flush/Purge all rules

$IPTABLES -F

$IPTABLES -t nat -F

$IPTABLES -t mangle -F

#$IP6TABLES -F

#$IP6TABLES -t nat -F

#$IP6TABLES -t mangle -F

# Flush/Purge all chains

$IPTABLES -X

$IPTABLES -t nat -X

$IPTABLES -t mangle -X

#$IP6TABLES -X

#$IP6TABLES -t nat -X

#$IP6TABLES -t mangle -X

# Deny IPv6 connections

#$IP6TABLES -P INPUT DROP

#$IP6TABLES -P OUTPUT DROP

# Deny IPv4 connections

$IPTABLES -P INPUT DROP

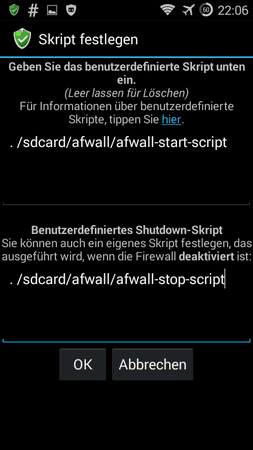

$IPTABLES -P OUTPUT DROP. /sdcard/afwall/afwall-start-script. /sdcard/afwall/afwall-stop-scriptErgänzung vom 18.01.2015:

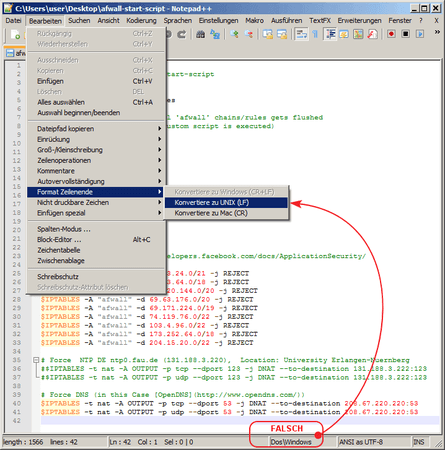

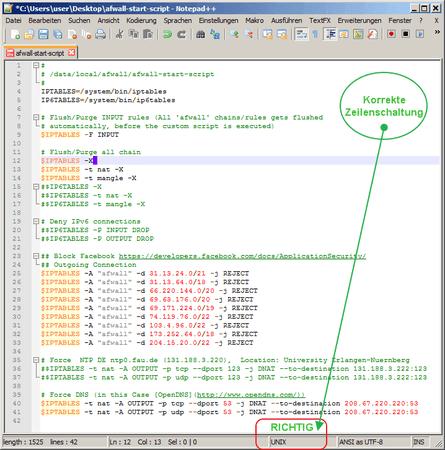

Viele von euch habe Probleme mit der Einbindung der Custom-Scripts. Im Folgenden sind die häufigsten Ursachen zusammengefasst:

Aufgrund der unterschiedlichen Zeichencodierungen sollten Windows-User den Notepad++ Editor für die Skripterstellung verwenden und vor der Übertragung auf das Android-Gerät eine EOL (End of Line)-Konvertierung in das Unix-Format vornehmen.

Die korrekte Pfadangabe ist anschließend wichtig, damit das Skript überhaupt geladen werden kann.

AFWall+ scheint auf einigen Geräten ein Problem mit den »virtuellen« Pfaden zu haben.

Anstatt mit dem Pfad

». /storage/emulated/0/WEITERER_PFAD«

könnt ihr es mal mit

». /storage/sdcard0/WEITERER_PFAD«

versuchen.

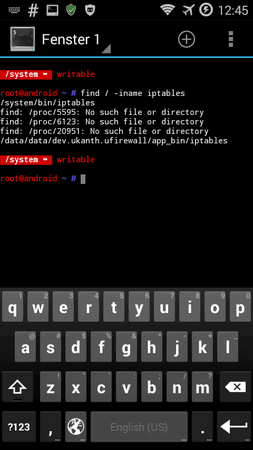

Der Punkt am Anfang des Skripts und ein Leerzeichen sind dabei ebenfalls zu beachten. Noch dazu können sich die Pfadangaben von Gerät zu Gerät unterscheiden. Einfache Datei-Explorer Apps zeigen euch meist nur den »virtuellen« Pfad zum Speicher an. Mit einer Terminal-App auf dem Gerät oder Remote über adb könnt ihr den korrekten Pfad ausfindig machen.

Entscheidend für das korrekte Laden eures Custom Scripts ist darüber hinaus eine korrekte iptables Syntax.

Deaktiviert in AFWall+ unter »Einstellungen« die IPv6-Unterstützung.

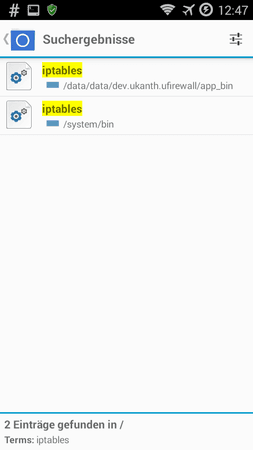

which iptables

which ip6tables

su

find / -iname iptables

...

IPTABLES=[B]/system/bin/iptables[/B]

IP6TABLES=[B]/system/bin/ip6tables[/B]

...

Bei Leerzeichen im Dateipfad muss man Anführungszeichen setzen:. /storage/emulated/0/AFWall Skripte/afwall-start-script.txt

Unter UNIX/Linux wird - anders als unter Windows - zwischen Groß- und Kleinschreibung unterschieden. - "AFWall Skripte" ist nicht "afwall skripte".. "/storage/emulated/0/AFWall Skripte/afwall-start-script.txt"

Probiere im zweiten Feld. /storage/emulated/0/afwallskripte/afwall-start-script.txt

. /storage/emulated/0/afwallskripte/afwall-stop-script.txt

Probiere im zweiten Feld. /storage/sdcard0/afwallskripte/afwall-start-script.txt

___. /storage/sdcard0/afwallskripte/afwall-stop-script.txt

[B][COLOR=Red]Zeile 1[/COLOR][/B] iptables -t nat -A OUTPUT -p udp --dport 53 -j DNAT --to-destination 208.67.222.222:53 [COLOR=Red][B]ENTER [/B][/COLOR]

[B][COLOR=Red]Zeile 2 [/COLOR][/B]iptables -t nat -A OUTPUT -p tcp --dport 53 -j DNAT --to-destination 208.67.222.222:53 [B][COLOR=Red]ENTER[/COLOR][/B]

[COLOR=Red][B]Leere Zeile 3[/B][/COLOR]Timoo schrieb:Hallo!

Wenn ich die Scripts eingebe, muss ich dann am Ende eines Scripts "Enter" drücken und dann erst das nächste Script? Oder schreibe ich alle Scripts jeweils nur mit einem Leerzeichen gtrennt hintereinander weg?

Danke

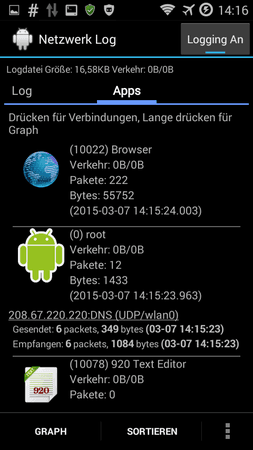

ooo schrieb:Gehen da Sachen rein (empfangen) oder raus (gesendet)? - Empfang ist kein Problem.

1000 ist der System-User (Android-System - Das ist NICHT der User "0 root".). - Hast du diesen (1000) in der Firewall freigeschaltet? - Besser nicht.

Die 40 einzelnen Apps mit immer 1000 siehst du, weil diese alle unter dem System-User zusammengefasst wurden (ist das ein Samsung?).

Ich lasse den System-User (1000) nicht in das Internet und muss dann eben auf z. B. "Kombinierte Standortbestimmung" verzichten. - Brauche ich auch nicht.

Wenn du *irgendeine* der 40 Apps mit der ID 1000 rauslässt, dürfen alle raus, das ist das Problem.

Fast vergessen: Der Traffic für eine 1000er App wird bei ALLEN Apps gleichzeitig verbucht, es sind dann nicht zum Beispiel 40 Bytes durchgegangen, sondern nur 1 Byte, welches aber bei allen 40 Apps mit je 1 Byte protokolliert wird.

Noch etwas: Um nur den "echten" Traffic raus (ins Internet) zu protokollieren, musst du in den Einstellungen immer bei "Hinter Firewall protokollieren" einen Haken setzen, sonst siehst du auch den Traffic der das Phone nicht verlässt (also geblockt wird). - Der interessiert aber nicht ...

Bei Stockroms irgendwelche Systemapps zu deinstallieren führt oft zu Stabilitätsproblemen. Deswegen wärs besser mit AOSP/CM-basierten Roms Afwall laufen zu lassen. Bei CM12 stehen 10 Apps für UID1000, bei Stockroms ca. 40 (deutlich mehr).Würde am liebstem ein anderes ROM installieren um diese vielen nicht genutzten Apss los zu werden. Vielleicht noch ein bischen zu früh.